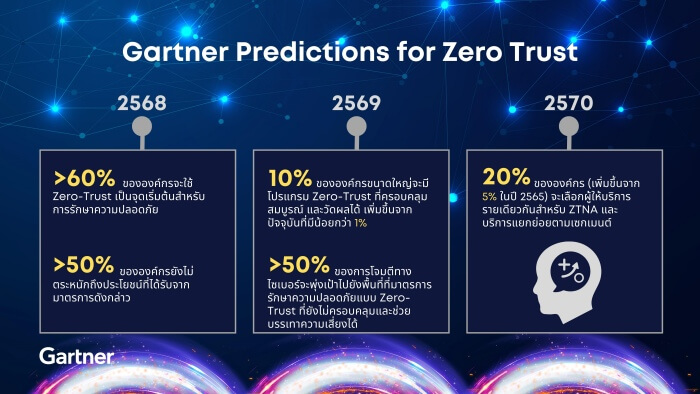

Zero-Trust โปรแกรมความปลอดภัย ช่วยลดความเสี่ยงองค์กร การ์ทเนอร์ คาดภายในปี 2569 ประมาณ 10% ขององค์กรขนาดใหญ่ จะมีโปรแกรมที่สมบูรณ์และวัดผลได้

การ์ทเนอร์ ให้คำจำกัดความของ Zero Trust ว่า เป็นกระบวนการด้านความปลอดภัย ที่สามารถระบุผู้ใช้และอุปกรณ์ได้อย่างชัดเจน พร้อมยังให้สิทธิ์การเข้าถึงในขอบเขตที่เหมาะสม เพื่อให้ธุรกิจสามารถดำเนินการได้โดยลดแรงเสียดทานให้น้อยที่สุดและมีความเสี่ยงต่าง ๆ ลดลง

จอห์น วัตส์ รองประธานฝ่ายวิจัยของ การ์ทเนอร์ กล่าวว่า หลายองค์กรติดตั้งโครงสร้างพื้นฐานด้วยโมเดลความปลอดภัยที่คลุมเครือ แทนที่จะเลือกใช้โมเดลที่มีความชัดเจน เพื่อให้การเข้าถึงและการดำเนินงานสำหรับพนักงานและตัวงานได้ง่าย

ขณะที่ แฮกเกอร์ จะใช้จุดนี้เพื่อติดตั้งมัลแวร์ จากนั้นขยายวงการโจมตีให้กว้างขึ้น เพื่อให้บรรลุเป้าหมายที่วางไว้

Zero-Trust คือการเปลี่ยนแปลงแนวคิดสำหรับจัดการกับภัยคุกคามเหล่านี้ โดยอาศัยการประเมินอย่างต่อเนื่อง การคำนวณที่ชัดเจน และการกำหนดระดับความไว้วางใจที่ปรับเปลี่ยนได้ (Adaptive Trust) ระหว่างผู้ใช้ อุปกรณ์ และทรัพยากร

ดังนั้น ผู้บริหารด้านความปลอดภัยข้อมูล หรือ CISO และผู้นำด้านการบริหารความเสี่ยง จำเป็นอย่างยิ่งต้องเริ่มพัฒนากลยุทธ์ Zero-Trust โปรแกรมความปลอดภัย ที่มีประสิทธิภาพ พร้อมสร้างสมดุลระหว่างความต้องการด้านความปลอดภัย กับความจำเป็นการดำเนินธุรกิจ เพื่อช่วยให้องค์กรดำเนินการตามขอบเขตการใช้งานได้อย่างสมบูรณ์แบบ

เมื่อมีการกำหนดกลยุทธ์ดังกล่าวพร้อมแล้ว จะต้องเริ่มด้วยการระบุตัวตน ซึ่งเป็นพื้นฐานของโปรแกรมดังกล่าว และนอกเหนือจากการปรับปรุงทางด้านเทคโนโลยีแล้ว ยังหมายรวมถึงด้านบุคลากรและกระบวนการ ในการสร้างโปรแกรมการจัดการข้อมูลประจำตัวเหล่านั้นด้วย

อย่างไรก็ตาม ผู้บริหาร CISO และผู้นำด้านการบริหารความเสี่ยง ไม่ควรคิดไปเองว่า Zero-Trust จะช่วยขจัดภัยคุกคามทางไซเบอร์ให้หมดสิ้นไป แต่ Zero-Trust ช่วยลดความเสี่ยงและจำกัดวงผลกระทบของการโจมตีได้

นักวิเคราะห์ของการ์ทเนอร์ คาดการณ์ว่าจนถึงปี 2569 การโจมตีทางไซเบอร์มากกว่าครึ่ง จะมุ่งไปยังเป้าหมายที่มาตรการรักษาความปลอดภัย Zero-Trust ยังไม่ครอบคลุม และเข้าไปช่วยบรรเทาความเสี่ยงไม่ได้

เจเรมี่ เดอฮูน รองประธานฝ่ายวิจัยของการ์ทเนอร์ กล่าวว่า พื้นที่การถูกโจมตีขององค์กร กำลังขยายตัวอย่างรวดเร็ว และมุ่งไปที่สินทรัพย์และช่องโหว่ที่อยู่นอกขอบเขตของสถาปัตยกรรม Zero-Trust (ZTAs)

ทั้งนี้ พบว่า การโจมตีสามารถมาในรูปแบบของงานสแกน และใช้ประโยชน์จากช่องทางการพัฒนา APIs ที่เปิดแบบสาธารณะ หรือการพุ่งเป้าไปยังพนักงาน โดยผ่านเทคนิคการหลอกลวงให้เหยื่อเปิดเผยข้อมูล (Social Engineering) จากช่องทางลัด ที่พนักงานเป็นผู้สร้างเอง เพื่อหลบเลี่ยงมาตรการความปลอดภัย

ดังนั้น การ์ทเนอร์ จึงแนะนำองค์กรธุรกิจ ให้หันมาปรับใช้แนวทาง Zero-Trust เพื่อลดความเสี่ยงในสินทรัพย์ที่มีความเปราะบางเป็นลำดับแรก เนื่องจากเป็นจุดสำคัญสุดที่จะเกิดความเสี่ยง

อ่านข่าวเพิ่มเติม

- ‘การ์ทเนอร์’ เผยเทรนด์ ‘ซีเคียวริตี้-การจัดการความเสี่ยง’ หลีกหนีภัยคุกคามใหม่ ๆ

- ‘การ์ทเนอร์’ เผย 10 เทรนด์เทคโนโลยี ‘มาแรง’ สุดปี 2563

- หวั่น ‘โจรกรรมทางไซเบอร์’ เตือนประกอบธุรกิจสินทรัพย์ดิจิทัล เข้มระบบความปลอดภัย